第十九届全国大学生信息安全竞赛暨第三届“长城杯”铁人三项赛半决赛_easy_time

登录接口对用户输入的用户名与密码进行了校验

校验通过则返回cookie visited=yes, user=admin

但是相关信息没有在服务端存储

所以只需要将在请求相关接口的时候手动把cookie加上

就可以访问面板

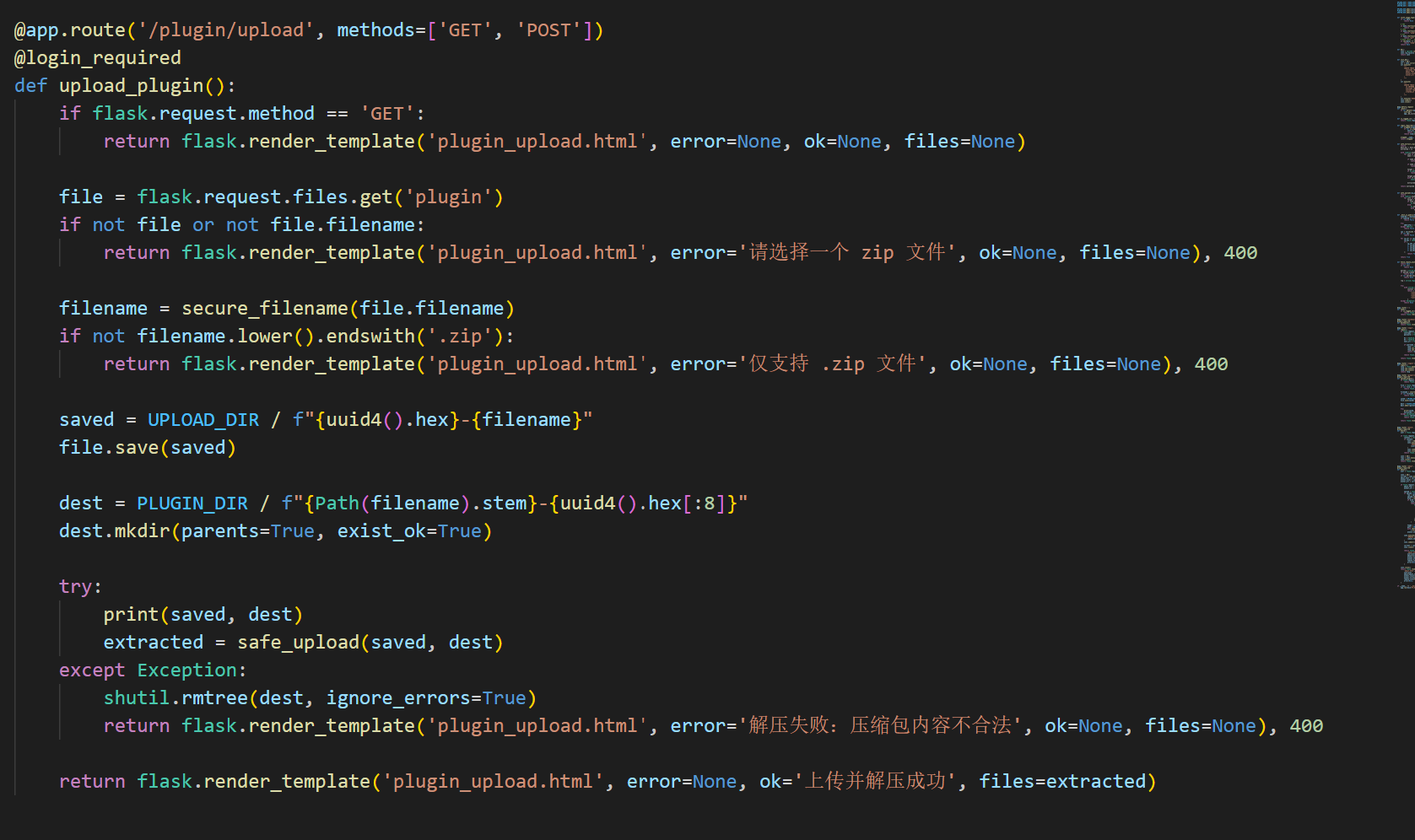

在上传插件的接口有上传插件功能

只可以上传zip,且zip上传成功后会自动解压

这时候想到了之前看过的zipslip漏洞

所以就通过这个方法上传木马到 /var/www/html /

zip制作脚本

1 | import zipfile |

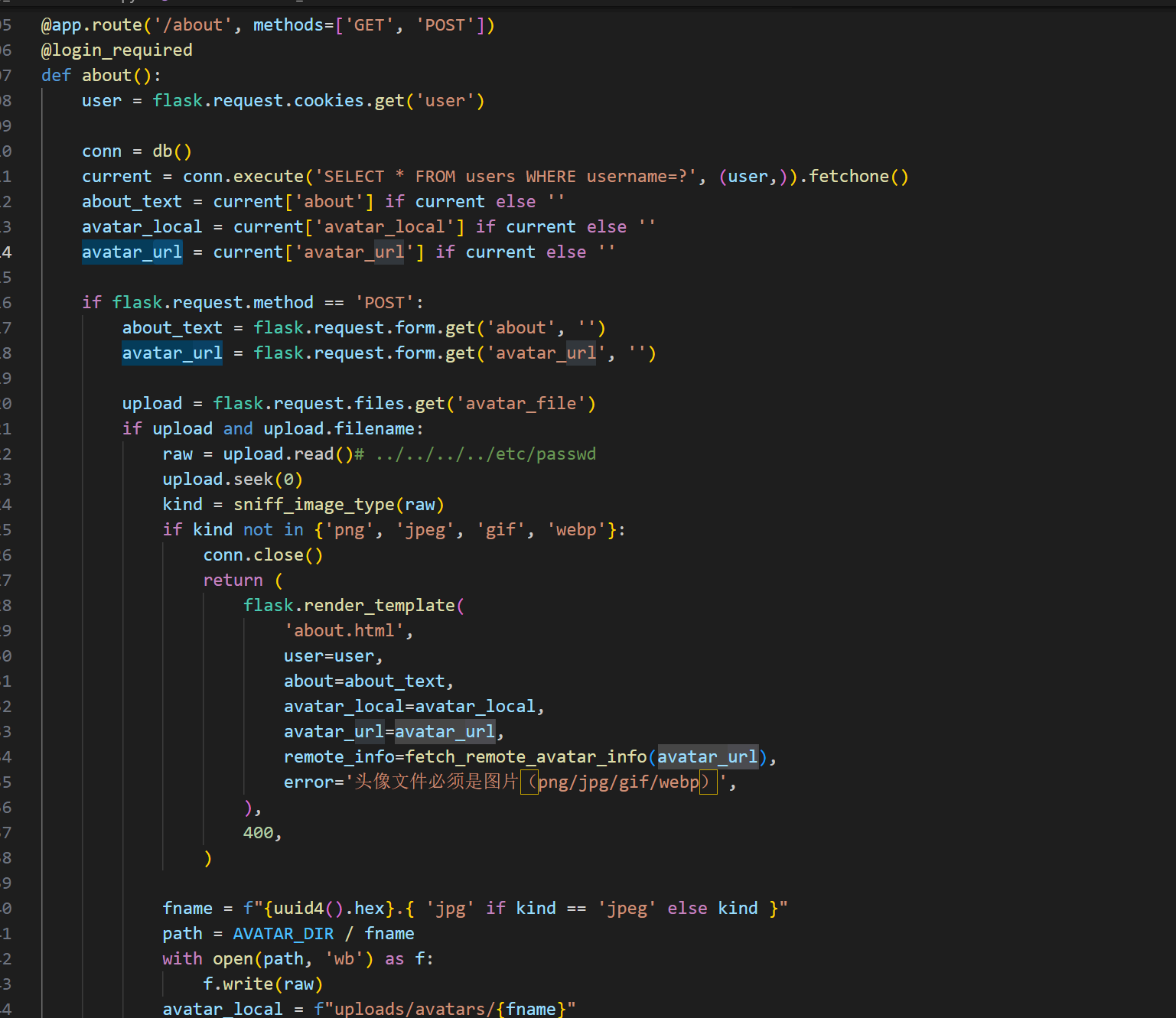

然后就可以通过/about路由进行命令执行

这个题目的flag藏在了/tmp目录下。当时找了好久,甚至还怀疑题目有问题去找裁判了。。。。。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Yliken!

评论